Sales Pitch oder Event mit echtem Mehrwert? Die Grenzen verschwimmen zusehends. Matej Kastelic | shutterstock.com Als Chief Information Security Officer (CISO) habe ich den Wandel der Cybersicherheit von einer IT-Nischenfunktion zu einer Priorität auf Vorstandsebene direkt miterlebt. Dieser Entwicklung zum Trotz fehlt es dennoch oft an Tiefe und Präzision, wenn es darum geht, was in der Cybersecurity-Praxis […]

Author Archives: Onsite Computing, Inc.

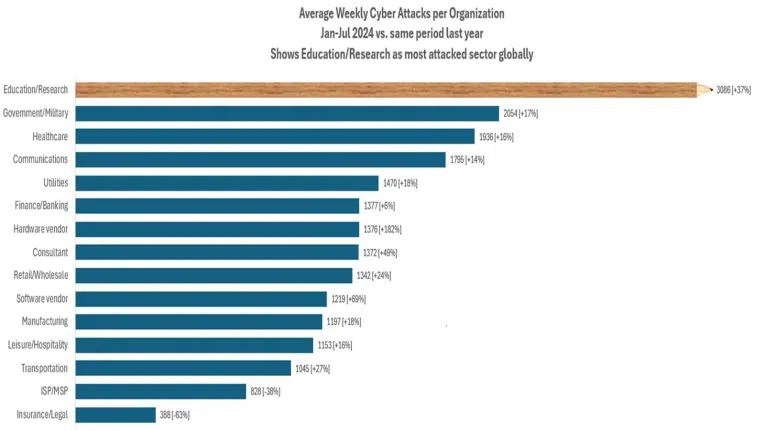

Schulen mit sensiblen Daten von Schülerinnen und Schülern müssen besonders gut vor Cyberattacken geschützt werden, fordern Security-Experten. Gorodenkoff – shutterstock.com Der Bildungs- und Forschungsbereich wird im laufenden Jahr weltweit das Hauptziel von Cyber-Kriminellen sein, so die Prognose der Sicherheitsforscher von Check Point Research (CPR). Laut deren Daten für die Monate Januar bis Juli 2024 verzeichnet dieser […]

Universitätsklinikum Frankfurt Zehn Monate nach einem Hackerangriff sind die Stationen und Mitarbeiter der Uniklinik Frankfurt nun wieder vollständig digital über Website und E-Mail-Adressen erreichbar. Anstelle der bisherigen Adresse kgu.de läuft die Homepage nach einem technischen Update nun jedoch auf der Domain www.unimedizin-ffm.de, teilt das größte hessische Krankenhaus mit. Gleichzeitig wurden die bisherigen E-Mail-Adressen (@kgu) durch die neue […]

Universitätsklinikum Frankfurt Zehn Monate nach einem Hackerangriff sind die Stationen und Mitarbeiter der Uniklinik Frankfurt nun wieder vollständig digital über Website und E-Mail-Adressen erreichbar. Anstelle der bisherigen Adresse kgu.de läuft die Homepage nach einem technischen Update nun jedoch auf der Domain www.unimedizin-ffm.de, teilt das größte hessische Krankenhaus mit. Gleichzeitig wurden die bisherigen E-Mail-Adressen (@kgu) durch die neue […]

Häufig ist der Microsoft Authenticator die schnellste Wahl. Aber ist es auch die richtige? Ascannio – shutterstock.com Microsofts Authenticator-App hat ein Alleinstellungsmerkmal: Das Tool löscht alte Konten, wenn neue Konten per QR-Code hinzugefügt werden. Und das hat sich trotz jahrelanger Beschwerden von Nutzern immer noch nicht geändert. Warum eigentlich Microsoft? Deshalb fragen sich IT-Experten regelmäßig, […]

Häufig ist der Microsoft Authenticator die schnellste Wahl. Aber ist es auch die richtige? Ascannio – shutterstock.com Microsofts Authenticator-App hat ein Alleinstellungsmerkmal: Das Tool löscht alte Konten, wenn neue Konten per QR-Code hinzugefügt werden. Und das hat sich trotz jahrelanger Beschwerden von Nutzern immer noch nicht geändert. Warum eigentlich Microsoft? Deshalb fragen sich IT-Experten regelmäßig, […]

An emerging phishing-as-a-service (PhaaS) platform called Mamba 2FA has been observed targeting Microsoft 365 accounts in AiTM attacks using well-crafted login pages. […] Go to Source Author: Bill Toulas

Mit dem richtigen Framework lassen sich Risiken besser ergründen. FOTOGRIN – shutterstock.com Für viele Geschäftsprozesse ist Technologie inzwischen unverzichtbar. Deshalb zählt diese auch zu den wertvollsten Assets eines Unternehmens. Leider stellt sie gleichzeitig jedoch auch eines der größten Risiken dar – was Risk-Assessment-Frameworks auf den Plan ruft. IT-Risiken formal zu bewerten, ermöglicht es Organisationen, besser einzuschätzen, […]

Mit dem richtigen Framework lassen sich Risiken besser ergründen. FOTOGRIN – shutterstock.com Für viele Geschäftsprozesse ist Technologie inzwischen unverzichtbar. Deshalb zählt diese auch zu den wertvollsten Assets eines Unternehmens. Leider stellt sie gleichzeitig jedoch auch eines der größten Risiken dar – was Risk-Assessment-Frameworks auf den Plan ruft. IT-Risiken formal zu bewerten, ermöglicht es Organisationen, besser einzuschätzen, […]

Microsoft says this month’s Patch Tuesday cumulative updates fix a known issue that causes Windows servers to disrupt Remote Desktop connections in enterprise networks after installing the July Windows Server security updates. […] Go to Source Author: Sergiu Gatlan